iGZa4C Ransomware

iGZa4C2015win Ransomware

iGZa4C2015win EncryptDecrypt

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в 0.5 в течение первой недели, чтобы вернуть файлы. Оригинальное название: iGZa4C или iGZa4C2015win. Полное название: iGZa4C2015win EncryptDecrypt.

шифровальщик вирус-шифровальщик троян-шифровальщик aes крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder filecoder key ransom decrypt decryption recovery remove restore files data public private

© Генеалогия: выясняется.

К зашифрованным файлам добавляются расширения:

.igza4c

.iGZa4C

.delete

Как говорится в тексте выкупа некий вымогательский проект был активен до 2014 г. Был ориентирован на англоязычных пользователей, что не мешало распространять его по всему миру. Некие "добровольцы" отобрали его у неких "нацистов" и, как они говорят в тексте, поддерживают его. Отдельные случаи шифрования файлов стали известны в марте 2018 года.

Известной нам запиской с требованием выкупа выступает onion-сайт вымогателей в сети Tor.

Содержание EncryptDecrypt.php - первой страницы сайта:

iGZa4C2015win EncryptDecrypt

What's wrong with my files?

Sorry, but your important files are encrypted :(

Many of your documents, photos, videos, databases and other files are no longer accessible because they have been encrypted.

Nobody can recover your files without our decryption service.

WE GUARANTEE THAT YOU CAN RECOVER ALL YOUR FILES SAFELY AND EASILY

MUST READ!

To make sure that all this works properly, you have the opportunity to try our service for FREE!

You can DECRYPT ONLY ONE file for FREE, but If you want to decrypt ALL your files, you need to PAY.

After a FREE successful decryption GAME BEGINS!

The GAME is very simple, If you don't pay 0.5 BTC in 7 days, you won't be able to recover your files FOREVER!!! 3:D

--- First CHECK if your unique ID is in the database ---

iGZa4C2015win ID: #...# "Check unique ID"

Перевод текста на русский язык:

Что случилось с моими файлами?

Извините, но ваши важные файлы зашифрованы :(

Многие из ваших документов, фото, видео, баз данных и других файлов теперь не доступны, т.к. они были зашифрованы.

Никто не может восстановить ваши файлы без нашей службы расшифровки.

МЫ ГАРАНТИРУЕМ, ЧТО ВЫ МОЖЕТЕ ВОССТАНОВИТЬ ВСЕ ВАШИ ФАЙЛЫ БЕЗОПАСНО И ЛЕГКО

ДОЛЖНЫ ПРОЧИТАТЬ!

Чтобы убедиться, что все это работает правильно, вы можете попробовать наш сервис БЕСПЛАТНО!

Вы можете БЕСПЛАТНО ДЕШИФРОВАТЬ ТОЛЬКО ОДИН файл, но если вы хотите дешифровать ВСЕ ваши файлы, вам нужно заплатить.

После БЕСПЛАТНОГО успешного дешифрования ИГРА НАЧНЁТСЯ!

ИГРА очень проста: если вы не заплатите 0.5 BTC за 7 дней, вы не сможете восстановить свои файлы НИКОГДА !!! 3: D

--- Сначала ПРОВЕРЬТЕ, что ваш уникальный ID есть в базе данных ---

iGZa4C2015win ID: #...# "Проверить уникальный ID"

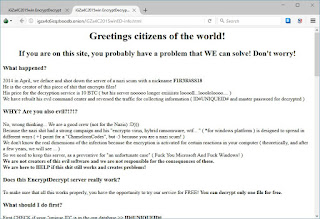

Содержание страницы info.html

Greetings citizens of the world!

If you are on this site, you probably have a problem that WE can solve! Don't worry!

What happened?

2014 in April, we deface and shot down the server of a nazi scum with a nickname F1R3R#SS18

He is the creator of this piece of shit that encrypts files!

His price for the decryption service is 10 BTC ( but his server nooooo longer exiiiiists looooll...looololoooo.... )

We have rebuilt his evil command center and reversed the traffic for collecting information ( ID#UNIQUEID# and master password for decrypted )

WHY? Are you also evil?!?!?

No, wrong thinking... We are a good crew (not for the Nazis) :D)))

Because the nazi shit had a strong campaign and his "encrypto virus, hybrid ransomware, wtf... " ( *for windows platform ) is designed to spread in different ways ( +1 point for a "ChameleonCodes", but -5 because you are a nazi scum! )

We don't know the real dimensions of the infection because the encryption is activated for certain reactions in your computer ( theoretically, and after a few years, we will see ... )

So we need to keep this server, as a preventive for "an unfortunate case" ( F*ck You Microsoft And F*ck Windows! )

We are not creators of this evil software and we are not responsible for the consequences of these.

We are here to HELP if this shit still works and creates problems!

Does this EncryptDecrypt server really work?

To make sure that all this works properly, you have the opportunity to try our service for FREE! You can decrypt only one file for free.

What should I do first?

First CHECK if your "unique ID" is in the our database >> ID#UNIQUEID#

Maybe you do not have luck... If during the encryption of files the main server was unavailable, the master password could not be remembered. And that's the shit...

What should I do if there is no exist "unique ID"?

Unfortunately, you can not do anything... But BACKUP all encrypted files and maybe one day you can solve the problem.

We all need to believe in a better tomorrow...

If my "unique ID" exists?

That are good news. You have the opportunity to decrypt only one file for free.

Choose a one encrypted file and upload in our server, if everything is ok, you get the link to download the decrypted file and GAME BEGINS!

Don't zip/rar your file before upload!

Maximum file size allowed for upload is 200KB!

What exactly does "GAME BEGINS"?

After a FREE successful decryption GAME BEGINS!

The GAME is very simple, If you don't pay 0.5 BTC in 7 days, you won't be able to recover your files FOREVER!!! 3:)

EVIL, VERY EVIL!!!

Luckily I am a funny guy :D :) :))))) ;9 ;) Don't be afraid, just kidding...

If there is a "unique ID" in our database, we will keep it safe while the server is running and while we have donations for server work.

One day, when all windows are dead... :D One day, when there is no need for the existence of this service, we will proclaim this evil code as dead and send it to history... and shut down the server... the future RIP :D

And I repeat once again:

We are not creators of this evil software and we are not responsible for the consequences of these!

We are here to HELP if this shit still works and creates problems!

Ransomware is a nasty software, without honor and it's for the weak people, for the PUSSY! This little shit can create big problems, even in terms of life and death! DO NOT USE RANSOMWARE! One hospital had a problem with ransomware and most are screwed civilians, ordinary people, like you and me... These are serious shit... and this is not a game!

Ok, I believe, this really works, what's next?

The price for the "iGZa4C2015win EncryptDecrypt" software is 0.5 BTC. By paying, you help the server continue with the job.

After payment you need a minimum of 6 transaction confirmations and then you can download software!

Download link will be visible 48h (two days) and after that will be removed.

Why link will be removed?

Everything is automated, server security... For the safety of your files. Maybe someone else owns your files. You certainly do not want to share your secret key with everyone...

What exactly will I download?

Two zipped files (.rar) ( one rar with .exe application and one .rar with uniquePass.log ) - iGZa4C2015win EncryptDecrypt.exe

Safe, clean, free of viruses and other crap. I promise, everything is clean!

Of course, do not believe anyone and always check what you're downloading!

It's safest to run the application through the sandbox or similar applications.

How does this program work?

Easy, no philosophy... Insert the uniqueID and enter the uniquePass, check on Decrypt radio button and everything is after drag and drop.

The only shit is that you have to manually remove additional extensions... (.iGZa4C or .delete)

But you will return your files!!! And next time be careful when working on the computer!

Ok, thanks, but why do I have to pay a service?

This server spends resources to exist and that's why you have to pay for our decryption service.

The price is symbolic 0,5 BTC ( from now to the future )

Of course, if you want to donate more than 0.5 BTC, we are grateful.

Or find a fucking nazi and contact him for help if he is your friend...

Can I pay with a different currency?

No, just BTC ( everything is automated, software restriction )

Can I pay less?

If you are poor, contact us by mail but with good explanation! Do not cheat! We'll check you!

I have more questions...

I'm sorry, but I no longer have the patience to explain "what and how" everything is simple...

I have a lot of work and life is short. I explained the basic things... and I helped the iGZa4Crew whit this fucking FAQ :D (don't be angry at my swearing) 8)

RESPECT for all my friends and for the WH#IT 0ldSch00l

Nice to meet you

ACrAV#8#_iGZa4Crew

. . . . . . . . . . . . . . . . . . . .

If you have more questions please contact us: (*weekly mail is checked)

iGZa4Crew@protonmail.com

We hope that we have helped you.

Have a nice day, salut!

Перевод текста на русский язык:

Приветствую граждане мира!

Если вы на этом сайте, у вас, вероятно, есть проблема, которую МЫ можем решить! Не волнуйтесь!

Что случилось?

2014 в апреле, мы захватили и остановили сервер нацистского подонка с псевдонимом F1R3R#SS18

Он является создателем этого куска дерьма, который шифрует файлы!

Его цена за услугу дешифрования составляет 10 BTC (но его сервер больше не существует ха-ха-ха....)

Мы восстановили его злодейский командный центр и обратили трафик для сбора информации (ID # UNIQUEID # и мастер-пароль для расшифровки)

ЗАЧЕМ? Ты тоже злой?!?!?

Нет, неверная мысль ... Мы хорошая команда (не нацисты): D)))

Поскольку нацистское дерьмо имело сильную кампанию, и его "вирус-шифровальщик, гибридный вымогатель, wtf ..." (* для платформы Windows) предназначен для распространения разными способами (+1 точка для "ChameleonCodes", но -5, потому что вы нацистская сволочь!)

Мы не знаем реальных размеров инфекции, потому что шифрование активируется для определенных реакций на вашем компьютере (теоретически, и через несколько лет мы увидим ...)

Поэтому нам нужно сохранить этот сервер в качестве превентивного для "неудачного случая" (F*ck You Microsoft и F*ck Windows!)

Мы не создатели этой злодейской программы, и мы не несём ответственности за последствия этих проблем.

Мы здесь, чтобы ПОМОЧЬ, если это дерьмо всё ещё работает и создает проблемы!

Действительно ли этот сервер EncryptDecrypt работает?

Чтобы убедиться, что все это работает правильно, у вас есть возможность попробовать БЕСПЛАТНО! Вы можете дешифровать только один файл бесплатно.

Что мне делать сначала?

Сначала ПРОВЕРЬТЕ, что ваш "уникальный ID" находится в нашей базе данных >> ID#UNIQUEID#

Возможно, вам не повезло ... Если во время шифрования файлов главный сервер был недоступен, главный пароль не мог быть запомнен. И это дерьмо ...

Что делать, если не существует "уникального ID"?

К сожалению, вы ничего не можете сделать ... Но сделайте БЭКАП всех зашифрованных файлов и, возможно, однажды вы сможете решить проблему.

Мы все должны верить в лучшее завтра ...

Если мой "уникальный ID" существует?

Это хорошие новости. У вас есть возможность бесплатно дешифровать только один файл.

Выберите один зашифрованный файл и загрузите его на наш сервер, если все будет в порядке, вы получите ссылку для загрузки расшифрованного файла и ИГРА НАЧНЕТСЯ!

Не загружайте файл zip / rar перед загрузкой!

Максимальный размер файла, разрешенного для загрузки, составляет 200 КБ!

Что значит "НАЧАЛО ИГРЫ"?

После БЕСПЛАТНОГО успешного дешифрования ИГРА НАЧИНАЕТСЯ!

ИГРА очень проста: если вы не заплатите 0.5 BTC за 7 дней, вы не сможете восстановить свои файлы НИКОГДА !!! 3 :)

ЗЛО, ОЧЕНЬ ЗЛО !!!

К счастью, я веселый парень: D :) :))))); 9;) Не бойтесь, просто шучу ...

Если в нашей базе данных есть "уникальный ID", мы будем держать его в безопасности, пока сервер работает, и пока у нас есть пожертвования на работу с сервером.

Однажды, когда все Windows помрут ...: D Однажды, когда не будет нужды в этой службе, мы объявим этот злой код мертвым и отправим его в историю ... и закроем сервер. .. будущий RIP: D

И еще раз повторяю:

Мы не создатели этой злой программы, и мы не несем ответственности за последствия этого!

Мы здесь, чтобы ПОМОЧЬ, если это дерьмо все еще работает и создает проблемы!

Ransomware - это противная программа, без чести, и для слабых людей, для КИСОК! Это маленькое дерьмо может создать большие проблемы, даже с точки зрения жизни и смерти! НЕ ИСПОЛЬЗУЙТЕ RANSOMWARE! У одной больницы возникла проблема с вымогательством, и большинство из них - болтающиеся гражданские лица, обычные люди, как вы и я ... Это серьезное дерьмо ... и это не игра!

Хорошо, я считаю, это действительно работает, что дальше?

Стоимость программы «iGZa4C2015win EncryptDecrypt» составляет 0,5 BTC. Платя, вы помогаете серверу продолжать работу.

После оплаты вам потребуется минимум 6 подтверждений транзакций, а затем вы сможете скачать программу!

Ссылка для загрузки будет отображаться через 48 часов (два дня) и после этого будет удалена.

Почему ссылка будет удалена?

Все автоматизировано, безопасность сервера ... Для обеспечения безопасности ваших файлов. Возможно, кому-то нужны ваши файлы. Вы, конечно же, не хотите делиться своим секретным ключом со всеми ...

Что именно загрузить?

Два архивных файла (.rar) (один rar с .exe-приложением и один .rar с uniquePass.log) - iGZa4C2015win EncryptDecrypt.exe

Безопасный, чистый, без вирусов и другого дерьма. Обещаю, все чисто!

Конечно, не верьте никому и всегда проверяйте, что вы скачиваете!

Безопаснее запускать приложение через песочницу или аналогичные приложения.

Как работает эта программа?

Легко, без философии ... Вставьте uniqueID и введите uniquePass, выберите "Decrypt", и все потом перетащите.

Еще одно дерьмо заключается в том, что вам нужно вручную удалить дополнительные расширения ... (.iGZa4C или .delete)

Но вы вернете свои файлы !!! И в следующий раз будьте осторожны при работе на компьютере!

Хорошо, спасибо, но зачем мне платить за услугу?

Этот сервер тратит ресурсы на существование, и поэтому вы должны платить за нашу услугу дешифрования.

Цена символична 0,5 BTC (отныне на будущее)

Конечно, если вы хотите пожертвовать более 0,5 BTC, мы благодарны.

Или найти гр*баного наци и обратиться к нему за помощью, если он ваш друг ...

Могу ли я платить другой валютой?

Нет, просто BTC (все автоматизировано, программное ограничение)

Могу ли я платить меньше?

Если вы бедны, свяжитесь с нами по почте, но с хорошим объяснением! Не жульничать! Мы проверим вас!

У меня больше вопросов ...

Извините, но у меня больше нет терпения, чтобы объяснить «что и как» все просто ...

У меня много работы, и жизнь коротка. Я объяснил основные вещи ... и я помог iGZa4Crew с этим чертовым FAQ: D (не сердитесь на мою ругань) 8)

УВАЖЕНИЕ для всех моих друзей и для WH#IT 0ldSch00l

Приятно познакомиться

ACrAV#8#_iGZa4Crew

. . . . . . . . . . . . . . . . . . . .

Если у вас есть еще вопросы, свяжитесь с нами: (*почта проверяется еженедельно)

iGZa4Crew@protonmail.com

Мы надеемся, что мы вам помогли.

Приятного дня, салют!

Технические детали

!!! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

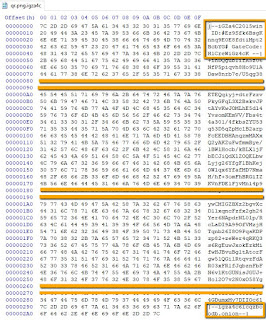

➤ В зашифрованных файлах содержится информация об ID жертвы и ссылка на сайт вымогателей в сети Tor.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы, файлы wallet.dat и пр.

Файлы, связанные с этим Ransomware:

EncryptDecrypt.exe

<random>.exe - случайное название

uniquePass.log

Расположения:

\Desktop\ ->

\User_folders\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: xxxx://igza4c6icqzboodb.onion/

Email: iGZa4Crew@protonmail.com

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter ID Ransomware Write-up, Topic of Support *

Thanks: (victim in the topics of support) Michael Gillespie * *

© Amigo-A (Andrew Ivanov): All blog articles.